Strengthen your software supply chain

Stay protected with supply chain management software that accelerates innovation.

-

Thank collaboration for speed

automatically ensuring quality code and open source throughout your software development lifecycle.

-

Deliver on-time meeting security policy

with a tool that compliments your existing environment.

-

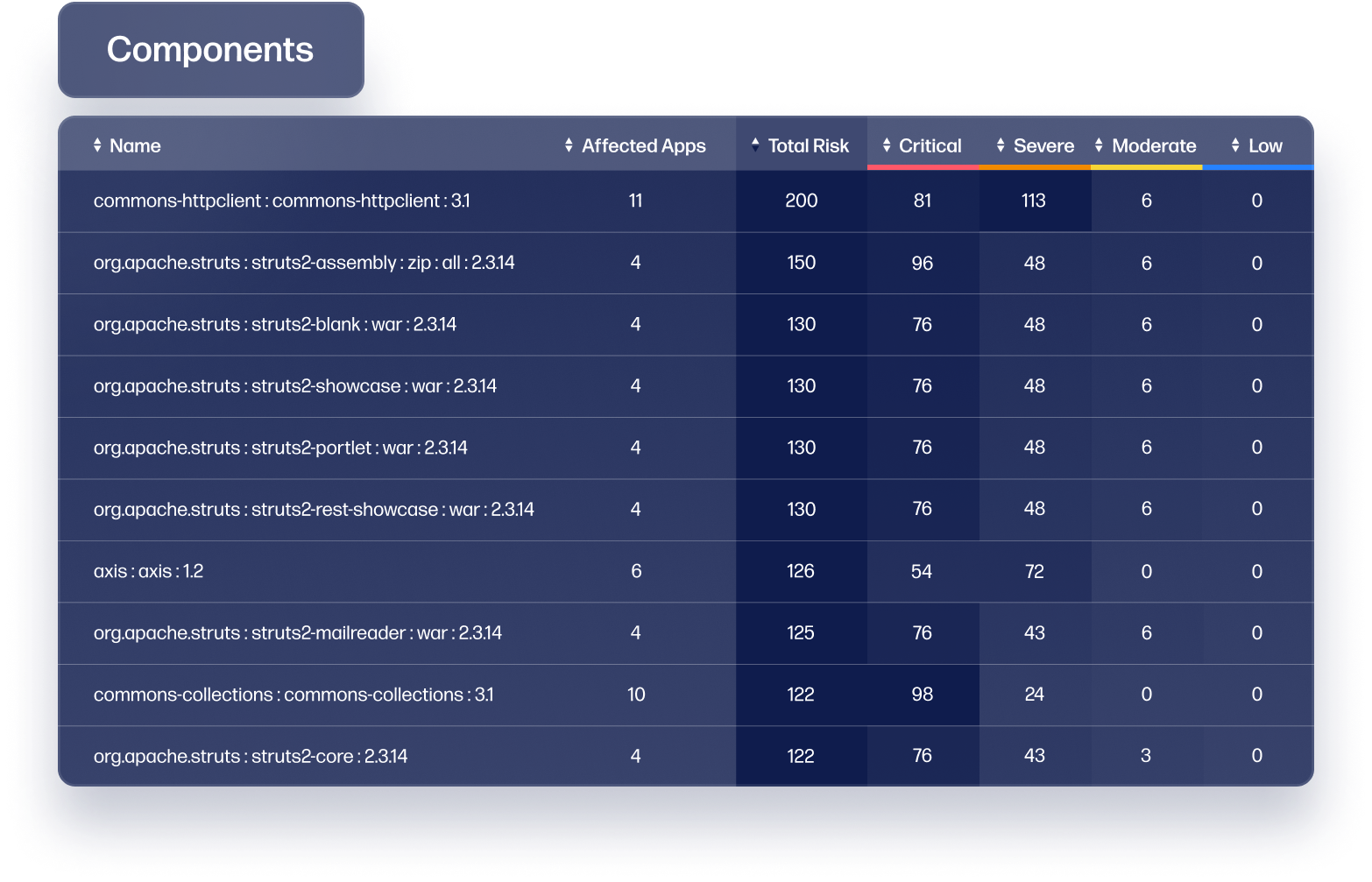

Stop vulnerabilities from stopping you

with continuous monitoring, unparalleled data, and a focus on what matters: better code choices.

-

Integrate easily

with the existing tools and DevOps pipelines you already use and love.

20x

faster searches and downloads of OSS components by developers

99%

reduction in time spent reviewing and approving OSS components

26x

faster identification and remediation of OSS vulnerabilities

70%

smaller windows of exploitability from adversary attacks on OSS components

Enterprise software supply chain management platform

|

|

|

|

|

|

|---|---|---|---|---|---|

| Policy Management at Scale | yes | no | no | Partial | Partial |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | yes | Partial | no | no | no |

| Protection From Malware and Suspicious New Components | yes | no | no | no | no |

| Automatic Compliant Version Selection at Repository Level | yes | no | no | no | no |

| Number of Uniquely Identified Supply Chain Malware | 315k+ | 1500+ | 555 | 0 | 0 |

| Container Scanning During Build and Run-Time | yes | yes | no | ||

| Call Flow Analysis/Reachability Analysis | yes | yes | yes | yes | |

| Open Source Component Health and Package Integrity | yes | no Partial | no | yes | yes |

| Deep Legal Data & Automated Legal Compliance | yes | yes | no | no | yes |

| Number of Programming Languages Supported | 25 | 28 | 10 | 12 | 20 |

| Policy Management at Scale | yes |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | yes |

| Protection From Malware and Suspicious New Components | yes |

| Automatic Compliant Version Selection at Repository Level | yes |

| Number of Uniquely Identified Supply Chain Malware | 315k+ |

| Container Scanning During Build and Run-Time | yes |

| Call Flow Analysis/Reachability Analysis | yes |

| Open Source Component Health and Package Integrity | yes |

| Deep Legal Data & Automated Legal Compliance | yes |

| Number of Programming Languages Supported | 25 |

| Policy Management at Scale | no |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | Partial |

| Protection From Malware and Suspicious New Components | no |

| Automatic Compliant Version Selection at Repository Level | no |

| Number of Uniquely Identified Supply Chain Malware | 1500+ |

| Container Scanning During Build and Run-Time | yes |

| Call Flow Analysis/Reachability Analysis | |

| Open Source Component Health and Package Integrity | no Partial |

| Deep Legal Data & Automated Legal Compliance | yes |

| Number of Programming Languages Supported | 28 |

| Policy Management at Scale | no |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | no |

| Protection From Malware and Suspicious New Components | no |

| Automatic Compliant Version Selection at Repository Level | no |

| Number of Uniquely Identified Supply Chain Malware | 555 |

| Container Scanning During Build and Run-Time | no |

| Call Flow Analysis/Reachability Analysis | yes |

| Open Source Component Health and Package Integrity | no |

| Deep Legal Data & Automated Legal Compliance | no |

| Number of Programming Languages Supported | 10 |

| Policy Management at Scale | Partial |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | no |

| Protection From Malware and Suspicious New Components | no |

| Automatic Compliant Version Selection at Repository Level | no |

| Number of Uniquely Identified Supply Chain Malware | 0 |

| Container Scanning During Build and Run-Time | |

| Call Flow Analysis/Reachability Analysis | yes |

| Open Source Component Health and Package Integrity | yes |

| Deep Legal Data & Automated Legal Compliance | no |

| Number of Programming Languages Supported | 12 |

| Policy Management at Scale | Partial |

| Run Anywhere Deployment: Self Hosted, Cloud. Air-Gapped | no |

| Protection From Malware and Suspicious New Components | no |

| Automatic Compliant Version Selection at Repository Level | no |

| Number of Uniquely Identified Supply Chain Malware | 0 |

| Container Scanning During Build and Run-Time | |

| Call Flow Analysis/Reachability Analysis | yes |

| Open Source Component Health and Package Integrity | yes |

| Deep Legal Data & Automated Legal Compliance | yes |

| Number of Programming Languages Supported | 20 |

Open source components cataloged

How it works

Build code quality into your workflow

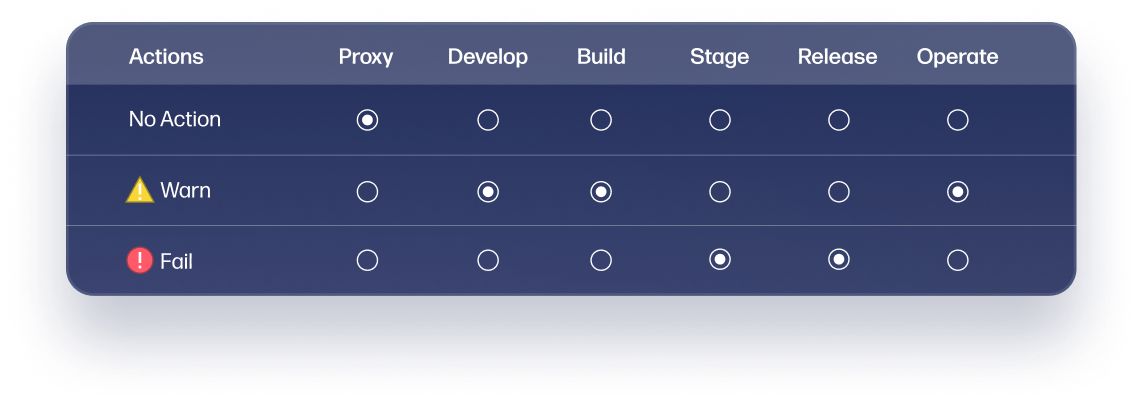

Establish your risk tolerance

Teams decide together what level of risk your company is comfortable with. Then automatically enforce policies early across any stage of your software development lifecycle.

.png?width=1124&height=746&name=Platform-Workflow01-UI-Main%20(1).png)

Select the best open source components

With Sonatype’s supply chain management software, developers receive leading intelligence on the risk factors for each open source component early in the selection process—in the tools you are already using.

Develop with full transparency

Application security teams get full visibility into the components of each application throughout its lifecycle. Policy is enforced automatically, alerting developers if mild violations are detected or blocking entire builds if the violations are severe.

Deploy without delays

Policies are analyzed and enforced automatically so there are no unhappy surprises when it comes to deployment. Easily confirm policy compliance and continue to monitor for new defects.

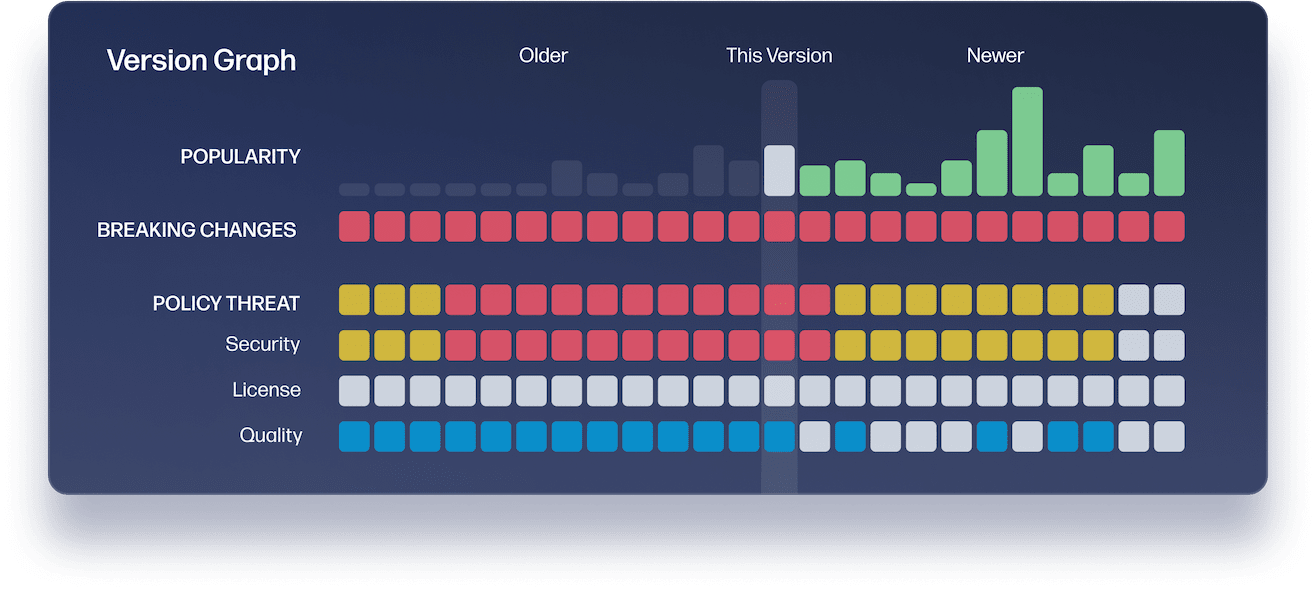

Access exclusive vulnerability data

Avoid false positives or negatives

Maintain security at speed

Talk to a software supply chain expert

See why over 15 million developers trust Sonatype to secure their software supply chain.

Explore the Sonatype Platform

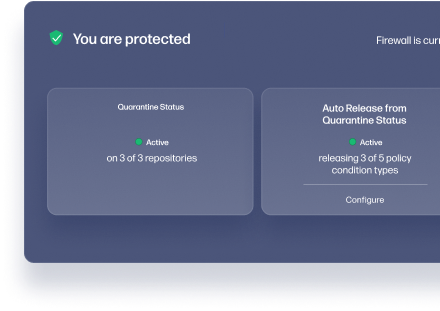

Intercept malicious open source at the door.

Reduce risk across software development.

“We needed constant monitoring and notifications of open source vulnerabilities in our applications. That’s what Sonatype Nexus Repository and Sonatype Lifecycle delivered.”

Nick Alexander

Systems Architect, Discovery Health

See Case Study

“We evaluated Black Duck, Veracode and Sonatype Lifecycle. My colleagues and I chose Lifecycle because it is the best user interface for what we are trying to do—remove all critical findings before they reach production.”

Lars Brӧssler

Senior Software Developer, Endress+Hauser

See Case Study

“If you design secure software, use a secure process. Accreditation should be done by the time the code is complete.”

Lauren Knausenberger

Chief Transformation Officer, US Air Force

“Everyone loves the immediate visibility it provides them with regard to security and compliance or engineering and their component choices. They also love the immediate guidance it provides to alternative component versions when an initial choice is found to be out of compliance.”

Derek Evans

Director of DevOps, BNY Mellon Pershing

See Case Study